En la era digital, las redes sociales se han convertido en una parte integral de nuestras vidas. Sin embargo, con la creciente dependencia de estas plataformas, también ha aumentado la vulnerabilidad de nuestros datos personales, y un negocio que ha surgido en este contexto es el de los servicios de hackeo de cuentas de redes sociales.

¿Qué son los servicios de hackeo de cuentas de redes sociales?

Los servicios de hackeo de cuentas de redes sociales son ofrecidos por individuos o empresas que afirman poder acceder a cuentas de redes sociales de terceros sin su consentimiento. Estos servicios pueden incluir la recuperación de contraseñas, la obtención de información personal, la publicación de contenido sin autorización e incluso la toma de control total de la cuenta.

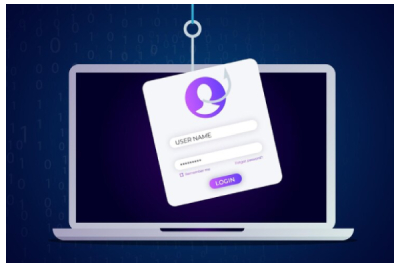

Este tipo de servicios funciona de la siguiente manera: un cliente contacta a un proveedor de servicios de hackeo y solicita que se acceda a una cuenta de redes sociales específica; el proveedor de servicios de hackeo utiliza técnicas de hacking, como el phishing, el malware o la explotación de vulnerabilidades para acceder a la cuenta.

Una vez que se ha accedido a la cuenta, el proveedor de servicios de hackeo puede llevar a cabo las acciones solicitadas por el cliente, como la recuperación de contraseñas o la publicación de contenido sin autorización.

Los servicios de hackeo de cuentas de redes sociales son peligrosos por varias razones: implican la violación de la privacidad de los usuarios, ya que se accede a su información personal sin su consentimiento. Además, si se publica contenido sin autorización en una cuenta de redes sociales, puede dañar la reputación del usuario y causarle problemas personales y profesionales; pero también está el riesgo de la pérdida de datos, pues si se accede a una cuenta de redes sociales sin autorización se puede perder información valiosa, como fotos, videos y mensajes.

Los servicios de hackeo de cuentas de redes sociales son peligrosos por varias razones: implican la violación de la privacidad de los usuarios, ya que se accede a su información personal sin su consentimiento. Además, si se publica contenido sin autorización en una cuenta de redes sociales, puede dañar la reputación del usuario y causarle problemas personales y profesionales; pero también está el riesgo de la pérdida de datos, pues si se accede a una cuenta de redes sociales sin autorización se puede perder información valiosa, como fotos, videos y mensajes.

Estas plataformas también pueden ser utilizadas para cometer fraude, como la suplantación de identidad o la obtención de información financiera.

¿Qué se puede hacer para protegerse?

Utilizar contraseñas seguras y únicas para cada cuenta de redes sociales; activar la autenticación de dos factores para agregar una capa adicional de seguridad a las cuentas de redes sociales; ser cauteloso con los enlaces y los archivos adjuntos que se reciben en las redes sociales, ya que pueden contener malware o phishing; y revisar las configuraciones de privacidad de las cuentas de redes sociales para asegurarse de que la información personal esté protegida.

Los sistemas para hackear cuentas de redes sociales pueden ser utilizados para llevar a cabo una variedad de actividades ilícitas, incluyendo utilizar las cuentas hackeadas para enviar mensajes o publicaciones que promuevan estafas, así como esquemas de inversión fraudulentos.

Además, pueden utilizar la información personal y financiera de las cuentas hackeadas para cometer robos de identidad, extorsionar a los propietarios de las cuentas exigiendo dinero a cambio de no publicar información comprometedora, utilizar las cuentas hackeadas para promover la violencia o el odio, o incluso para llevar a cabo ataques cibernéticos contra individuos u organizaciones.

Para protegerse contra los sistemas para hackear cuentas de redes sociales es importante tomar las siguientes medidas: utilizar contraseñas seguras y únicas para cada cuenta, activar la autenticación de dos factores en todas las cuentas posibles, mantener el software y los sistemas operativos actualizados, ser cauteloso al hacer clic en enlaces o descargar archivos de fuentes desconocidas, utilizar un software antivirus y un firewall para proteger contra el software malicioso.

Para protegerse contra los sistemas para hackear cuentas de redes sociales es importante tomar las siguientes medidas: utilizar contraseñas seguras y únicas para cada cuenta, activar la autenticación de dos factores en todas las cuentas posibles, mantener el software y los sistemas operativos actualizados, ser cauteloso al hacer clic en enlaces o descargar archivos de fuentes desconocidas, utilizar un software antivirus y un firewall para proteger contra el software malicioso.

Los sistemas para hackear cuentas de redes sociales son una amenaza real y significativa para la seguridad y la privacidad de los usuarios. Es importante ser consciente de los riesgos y tomar medidas para protegerse contra estos sistemas. Al hacerlo, podemos ayudar a prevenir las estafas y las actividades ilícitas que se llevan a cabo a través de estas plataformas.

Si se contrata un servicio para hackear cuentas de redes sociales o de cualquier otra índole, se pueden incurrir en varios delitos, dependiendo de la legislación del país en cuestión. A continuación, se presentan algunos de los delitos que podrían ser relevantes:

El acceso no autorizado a sistemas informáticos (hacking), este delito implica acceder a un sistema informático sin autorización, lo que puede incluir la contratación de un servicio de hacking, la interferencia en sistemas informáticos, así como el robo o apropiación de datos sin autorización, lo que puede incluir la obtención de información personal o confidencial.

Se cometen delitos contra la privacidad y contra la propiedad intelectual a través de las amenazas y el robo de identidad, así como el fraude, que es engañar o estafar a alguien para obtener beneficios personales.

Se cometen delitos contra la privacidad y contra la propiedad intelectual a través de las amenazas y el robo de identidad, así como el fraude, que es engañar o estafar a alguien para obtener beneficios personales.

Pero también se cometen delitos contra la seguridad, como las amenazas contra una persona o su propiedad, lo que puede incluir la utilización de información obtenida a través de hacking para hacer amenazas; y la extorsión, que implica obtener dinero o bienes a través de la coacción o la amenaza, lo que incluyela utilización de información obtenida a través de hacking para extorsionar a alguien.

Es importante destacar que la legislación varía según el país y la jurisdicción, por lo que es importante consultar las leyes y regulaciones específicas que se aplican en cada caso. Además, es importante recordar que el hacking y la obtención de información sin autorización son actividades ilegales y pueden tener graves consecuencias legales y personales.