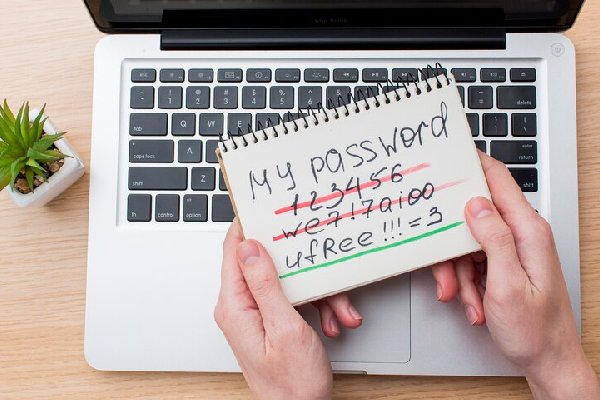

La repetición de contraseñas en diversas plataformas, incluidas redes sociales, servicios de streaming, correos electrónicos y videojuegos, llevó a una nueva modalidad de ataque cibernético denominado "relleno de credenciales". Esta técnica aprovecha la tendencia de los usuarios a reutilizar contraseñas, permitiendo a los ciberdelincuentes acceder a múltiples cuentas con una única combinación de nombre de usuario y contraseña.

El "relleno de contraseñas" (credential stuffing) implica el uso de nombres de usuario y contraseñas previamente filtrados en otros ataques para intentar ingresar a diferentes servicios en línea. Esta táctica se basa en la probabilidad de que las personas utilicen la misma contraseña o variaciones similares en diferentes cuentas.

Los peligros de esta práctica incluyen:

-

Vulnerabilidad de las cuentas de usuarios: Una vez que un ciberdelincuente accede a una cuenta, puede intentar usar las mismas credenciales en otros servicios.

-

Compromiso de la privacidad: Un ataque exitoso puede resultar en la exposición de información personal y confidencial.

-

Impacto en las empresas: Además de las pérdidas financieras, las empresas pueden sufrir daños reputacionales y tener que invertir en medidas de mitigación y control.

Para protegerse de estos ataques, los expertos recomiendan:

Para protegerse de estos ataques, los expertos recomiendan:

-

Utilizar contraseñas robustas y distintas para cada plataforma.

-

Habilitar la autenticación multifactor.

-

Implementar sistemas de monitoreo continuo y herramientas de seguridad avanzadas.

Investigadores de Check Point detectaron un aumento en los ataques de phishing utilizando correos electrónicos de estudiantes, una técnica conocida como Business Email Compromise (BEC). Estos correos, suelen estar redactados con lenguaje informal y mensajes urgentes, y quieren engañar a los destinatarios para que revelen información o lleven a cabo acciones perjudiciales. Se aconseja a los usuarios estar alerta y verificar la autenticidad de los correos electrónicos antes de actuar según sus instrucciones.